Sí, esto ocurre. No es un capítulo de Black Mirror y es completamente legal, al menos en los términos en los que se produce la revisión. Han corrido ríos de tinta respecto a esto, a menudo con titulares tendenciosos y ansia de clics. La realidad es que la inteligencia artificial que incorporan estos dispositivos —al igual que Internet, la nube u otras tecnologías similares— no es una abstracción etérea que vive en el inconsciente colectivo. Son sistemas informáticos operados por personas de carne y hueso que procesan miles de datos privados todos los días y que, en teoría, firman contratos de confidencialidad estrictos para que la información sensible de los usuarios nunca se divulgue.

Esto es exactamente lo que ha destapado el diario sueco Svenska Dagbladet: Meta, al igual que otras grandes tecnológicas, subcontrata a empresas en países en vías de desarrollo para realizar revisiones manuales de las imágenes y vídeos que procesa su IA, todo bajo el pretexto de «mejorar el sistema».

Y aunque estas revisiones tienen ciertas barreras —los revisores operan con un software que, por defecto, pixela o censura los rostros de quienes aparecen en las grabaciones—, el sistema no es infalible. Un simple reflejo de luz o un fallo del propio algoritmo hace que la máscara caiga, permitiendo a estos trabajadores ver las caras de las personas reales que interactúan con las gafas. Esto reabre un viejo pero urgente dilema: ¿qué estamos compartiendo y hasta qué punto queremos introducir esta tecnología en nuestra intimidad? Algunos de los revisores anónimos que se han atrevido a hablar con el periódico sueco afirman haber presenciado escenas tremendamente íntimas de los usuarios.

El caballo de Troya moderno: El espejismo del Internet de las Cosas (IoT)

El caso de las gafas de Meta es alarmante, pero es solo la punta del iceberg. Si este nivel de intrusión nos escandaliza, deberíamos mirar a nuestro alrededor en el salón de casa. Vivimos rodeados de lo que la industria comercializa como el Internet de las Cosas (IoT), que en la práctica no es más que una red de micrófonos, cámaras y sensores camuflados bajo la seductora promesa de la «comodidad».

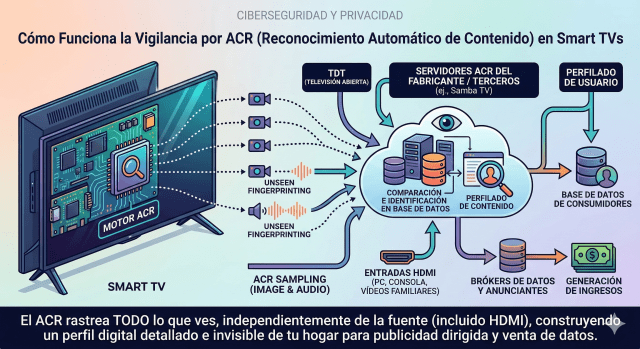

Desde la perspectiva de la ciberseguridad, la regla número uno para defender cualquier entorno es reducir la superficie de ataque. Sin embargo, en el ámbito doméstico hacemos exactamente lo contrario. Introducimos altavoces inteligentes que —pese al mito de que «solo escuchan cuando dices su nombre»— registran miles de falsos positivos que acaban en servidores externos. Compramos robots aspiradores que mapean milimétricamente el plano de nuestro hogar mediante tecnología LIDAR y cámaras, enviando telemetría de nuestras rutinas. Y colgamos Smart TVs que utilizan sistemas de Reconocimiento Automático de Contenido (ACR) para perfilar no solo lo que vemos, sino lo que comentamos frente a la pantalla. De hecho, a colación de esto último, Samsung, Sony, TCL y otras fueron demandadas por este sistema y lo que recopilaba y, principalmente, por no indicar qué tipo de contenido estaban recopilando y dar la opción al usuario de desactivarlo, de manera sencilla. Hablaremos de este caso más tarde en otro blog.

El verdadero drama técnico de estos dispositivos conectados no es solo el uso comercial que las grandes corporaciones hacen de nuestros datos, sino su paupérrima arquitectura de seguridad. El mercado del IoT está diseñado bajo la premisa del plug-and-play (conectar y usar), pero carece del patch-and-protect (parchear y proteger). Fabricantes de todos los rincones del mundo inundan el mercado con bombillas, enchufes y electrodomésticos «inteligentes» cuyo firmware nace obsoleto y rara vez recibirá una actualización de seguridad.

Para un atacante, esto es un regalo. No necesita desplegar herramientas complejas para hackear tu ordenador personal; le basta con explotar la vulnerabilidad de esa bombilla inteligente de diez euros o de esa cámara de vigilancia low-cost. Una vez dentro de tu red doméstica, utilizando técnicas de movimiento lateral, el intruso puede saltar de ese eslabón débil a tu portátil de trabajo, interceptar tu tráfico o acceder a tus discos duros en red.

Reducir nuestra dependencia de los dispositivos conectados no es tecnofobia ni paranoia; es higiene digital y supervivencia básica. Si un electrodoméstico o dispositivo no necesita imperativamente una conexión a Internet para cumplir su función principal, no deberíamos dársela. La verdadera «inteligencia» no reside en tener una tostadora con Wi-Fi, sino en aplicar un modelo de Zero Trust (Confianza Cero) en la frontera digital de nuestro hogar.

El único sistema seguro es aquel que no existe

¿Es culpa de los usuarios por utilizar estos dispositivos sin consciencia en entornos privados, aun sabiendo el riesgo? ¿O deberían Meta y otras compañías implementar controles automatizados mucho más estrictos, eliminando por completo la intervención humana?

Son demasiadas incógnitas pero, al final del día, la lección es clara: aquello que consideremos verdaderamente valioso o íntimo, jamás debemos ponerlo en manos de terceros.

Descubre más desde El rincón de Alberto y Leti

Suscríbete y recibe las últimas entradas en tu correo electrónico.

Buenísimo que bien lo has explicado

De diez

Me gustaMe gusta